Blogs

Einführung

In der Welt von Kubernetes ist die Vernetzung ein grundlegender Aspekt, der die Kommunikation zwischen verschiedenen Komponenten innerhalb und außerhalb des Clusters orchestriert. Das Verständnis der Kubernetes-Netzwerkmodelle ist für jeden, der mit diesem Orchestrierungstool arbeitet, von entscheidender Bedeutung.

Dieser ausführliche Blogbeitrag befasst sich mit den Feinheiten des Kubernetes-Netzwerks und bietet Einblicke in die effiziente und sichere Kommunikation in containerisierten Umgebungen.

Kubernetes-Netzwerke verstehen

Das Kubernetes-Netzwerk wurde entwickelt, um vier wichtige Anforderungen zu erfüllen, von denen jede eine entscheidende Rolle für die Funktionalität und den Betrieb eines Kubernetes-Clusters spielt.

Container-zu-Container-Kommunikation: Dies ist die grundlegende Schicht des Kubernetes-Netzwerks. Sie ermöglicht die direkte Kommunikation zwischen Containern innerhalb desselben Pods. Diese Container teilen sich denselben Netzwerk-Namensraum, d. h. sie können über localhost miteinander kommunizieren. Diese Einrichtung ist entscheidend für Anwendungen, die mehrere Container-Pods umfassen und bei denen die Container eng und effizient zusammenarbeiten müssen.

Pod-zu-Pod-Kommunikation: In Kubernetes wird jedem Pod eine eindeutige IP-Adresse zugewiesen. Diese Designentscheidung vereinfacht die Kommunikation zwischen Pods, unabhängig davon, auf welchem Knoten sie sich befinden. Pods können ohne Network Address Translation (NAT) miteinander kommunizieren, was eine direkte und unkomplizierte Konnektivität gewährleistet. Dieses Modell ist die Grundlage für die Schaffung eines verteilten Systems, in dem jeder Pod als unabhängiger Microservice fungieren kann.

Pod-zu-Service-Kommunikation: Kubernetes-Dienste sind eine wichtige Abstraktion, die eine konsistente und zuverlässige Möglichkeit für Pods bietet, auf andere Pods zuzugreifen. Ein Dienst ist im Wesentlichen eine stabile Adresse für eine Reihe von sich ändernden Pods. Er stellt sicher, dass jede an den Dienst gerichtete Anfrage automatisch und auf intelligente Weise an den richtigen Pod weitergeleitet wird, selbst wenn Pods erstellt, zerstört oder aktualisiert werden. Diese Abstraktionsebene ist für die Aufrechterhaltung eines stabilen und skalierbaren Systems unerlässlich.

Externe-zu-interne Kommunikation: Dieser Aspekt des Kubernetes-Netzwerks umfasst die Verwaltung des eingehenden Datenverkehrs von außerhalb des Clusters zu Diensten innerhalb des Clusters. Er wird über Mechanismen wie Ingress-Controller und LoadBalancer abgewickelt. Diese Tools ermöglichen externen Benutzern und Anwendungen den sicheren und effizienten Zugriff auf Dienste, die innerhalb des Clusters laufen. Sie spielen eine entscheidende Rolle bei der Bereitstellung von Anwendungen für Endbenutzer und andere externe Systeme.

Dienste und Lastausgleich

Dienste in Kubernetes sind unerlässlich für die Bereitstellung stabiler Adressen für eine Gruppe von Pods, die sich im Laufe der Zeit dynamisch ändern können. Sie spielen eine entscheidende Rolle bei der Verwaltung des Zugriffs auf Anwendungen, die auf Pods laufen. Gehen wir näher auf die verschiedenen Arten von Diensten und ihre Rolle beim Lastausgleich ein:

ClusterIP: Dies ist der Standarddienst von Kubernetes. ClusterIP-Dienste weisen eine eindeutige interne IP-Adresse zu, die für die Kommunikation mit dem Dienst verwendet wird. Diese sind nur innerhalb des Clusters erreichbar, was sie für die interne Kommunikation zwischen Pods im Cluster nützlich macht. Sie sind ideal für Szenarien, in denen Sie keinen externen Zugriff auf Ihre Dienste benötigen.

NodePort: NodePort-Dienste erweitern die Möglichkeiten von ClusterIP. Zusätzlich zu einer internen IP stellen NodePort-Dienste einen bestimmten Port auf allen Clusterknoten zur Verfügung. Externer Datenverkehr kann auf den Dienst über diese exponierten Ports zugreifen, wobei der Datenverkehr dann an die entsprechende interne IP weitergeleitet wird. Dies ist besonders nützlich, wenn Sie externen Datenverkehr über alle Knoten hinweg auf einen bestimmten Port zugreifen lassen wollen.

LoadBalancer: LoadBalancer-Dienste bauen auf NodePort auf und integrieren sich mit den Load Balancern der Cloud-Anbieter. Dieser Typ erstellt automatisch einen externen Load Balancer, der den externen Datenverkehr über Ihre Clusterknoten zum NodePort und dann zu den richtigen Pods leitet. Er vereinfacht den Prozess der Bereitstellung von Diensten für das Internet und ist besonders effektiv für die Verteilung des eingehenden Netzwerkverkehrs, wodurch die Skalierbarkeit und Zuverlässigkeit von Anwendungen verbessert wird.

ExternalName: Im Gegensatz zu anderen Typen leiten ExternalName-Dienste den Datenverkehr nicht an Pods weiter. Stattdessen fungieren sie als Alias, indem sie einen CNAME-Eintrag an einen externen Dienst zurückgeben. Dies ist nützlich, wenn Sie Dienste innerhalb eines Kubernetes-Clusters mit externen Diensten über DNS integrieren möchten.

Netzwerkrichtlinien für die Sicherheit

Netzwerkrichtlinien in Kubernetes stellen eine wichtige Sicherheitsebene dar, die regelt, wie Pods miteinander und mit anderen Netzwerkendpunkten kommunizieren. Sie fungieren als Firewall für Pods und ermöglichen es Benutzern, Eingangs- und Ausgangsregeln auf der Grundlage von Label-Selektoren und CIDR-Blöcken festzulegen.

Stellen Sie sich zum Beispiel ein Szenario vor, in dem Sie einen Frontend- und einen Backend-Dienst haben. Der Backend-Dienst soll von außerhalb des Clusters nicht zugänglich sein, aber den Verkehr vom Frontend-Dienst zulassen. Sie können dies mit einer Netzwerkrichtlinie umsetzen, die etwa so aussieht:

yaml

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: backend-network-policy

namespace: default

spec:

podSelector:

matchLabels:

app: backend

policyTypes:

- Ingress

ingress:

- from:

- podSelector:

matchLabels:

app: kubeops-frontend

ports:

- protocol: TCP

port: 80

Diese Richtlinie stellt sicher, dass nur Pods mit dem Label app: kubeops-frontend auf die Backend-Pods am TCP-Port 80 zugreifen können. Eine solche feinkörnige Steuerung trägt zur Aufrechterhaltung einer sicheren und kontrollierten Netzwerkumgebung innerhalb von Kubernetes bei.

Es ist auch wichtig, Standardverhaltensweisen zu berücksichtigen. Standardmäßig können alle Pods in einem Kubernetes-Cluster miteinander kommunizieren. Durch das Anwenden einer Netzwerkrichtlinie kann dieses Standardverhalten geändert werden. Wenn beispielsweise eine Richtlinie angewendet wird, die einen bestimmten Datenverkehr zulässt, bedeutet dies, dass alle anderen Daten, die nicht der Richtlinie entsprechen, abgelehnt werden.

Ingress- und Egress-Controller

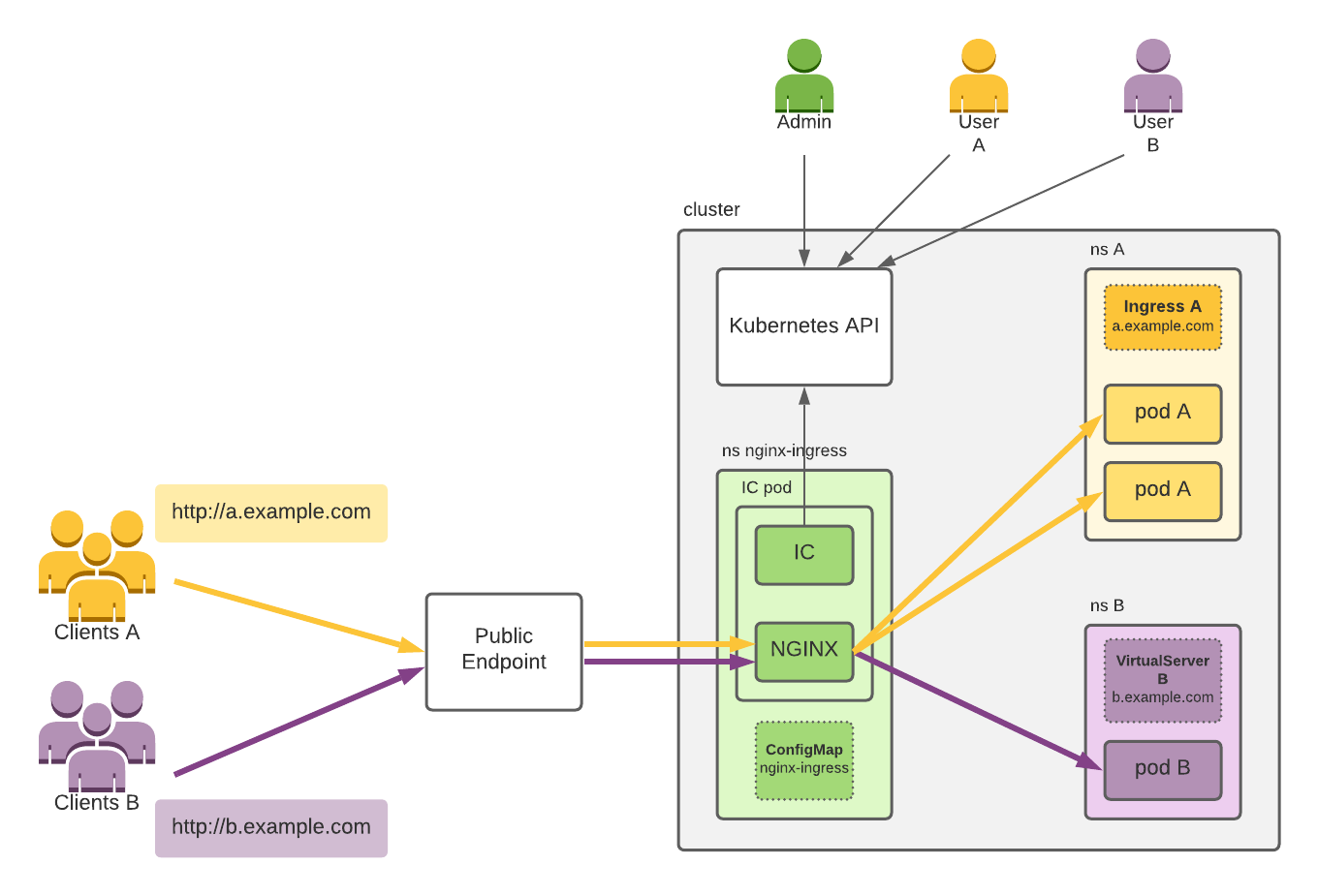

Ingress- und Egress-Controller in Kubernetes verwalten den externen Zugriff auf die Dienste innerhalb eines Clusters, in der Regel HTTP. Ingress-Controller erleichtern die Weiterleitung von externem Verkehr an die richtigen internen Ressourcen, während Egress-Controller den ausgehenden Verkehr aus dem Cluster verwalten.

Ein Ingress-Controller ist für das Lesen von Ingress-Ressourceninformationen und deren angemessene Verarbeitung zuständig. Wenn ein Benutzer beispielsweise eine URL anfordert, leitet der Ingress Controller die Anforderung auf der Grundlage der in der Ingress Resource definierten Routing-Regeln an den entsprechenden Dienst weiter. Dies ist besonders nützlich für die Verwaltung des Zugriffs auf Microservices und die Implementierung der SSL/TLS-Terminierung.

Egress-Controller hingegen sind für den ausgehenden Verkehr zuständig. Sie stellen sicher, dass die Anfragen von innerhalb des Clusters an die Außenwelt korrekt verwaltet und weitergeleitet werden. Egress-Controller können Richtlinien durchsetzen, die die Ziele einschränken, zu denen Pods Verbindungen herstellen können, und so die Sicherheit des Clusters insgesamt erhöhen.

Die Implementierung dieser Controller erfordert ein klares Verständnis der Netzwerkarchitektur und der Verkehrsmuster der Anwendungen. Ein gut konfigurierter Ingress-Controller kann zum Beispiel Verkehrsspitzen effizient verwalten, das Routing auf der Grundlage von URL-Pfaden durchführen und namensbasiertes virtuelles Hosting anbieten.

Core Networking-Lösungen: Wichtigkeit und Rollen

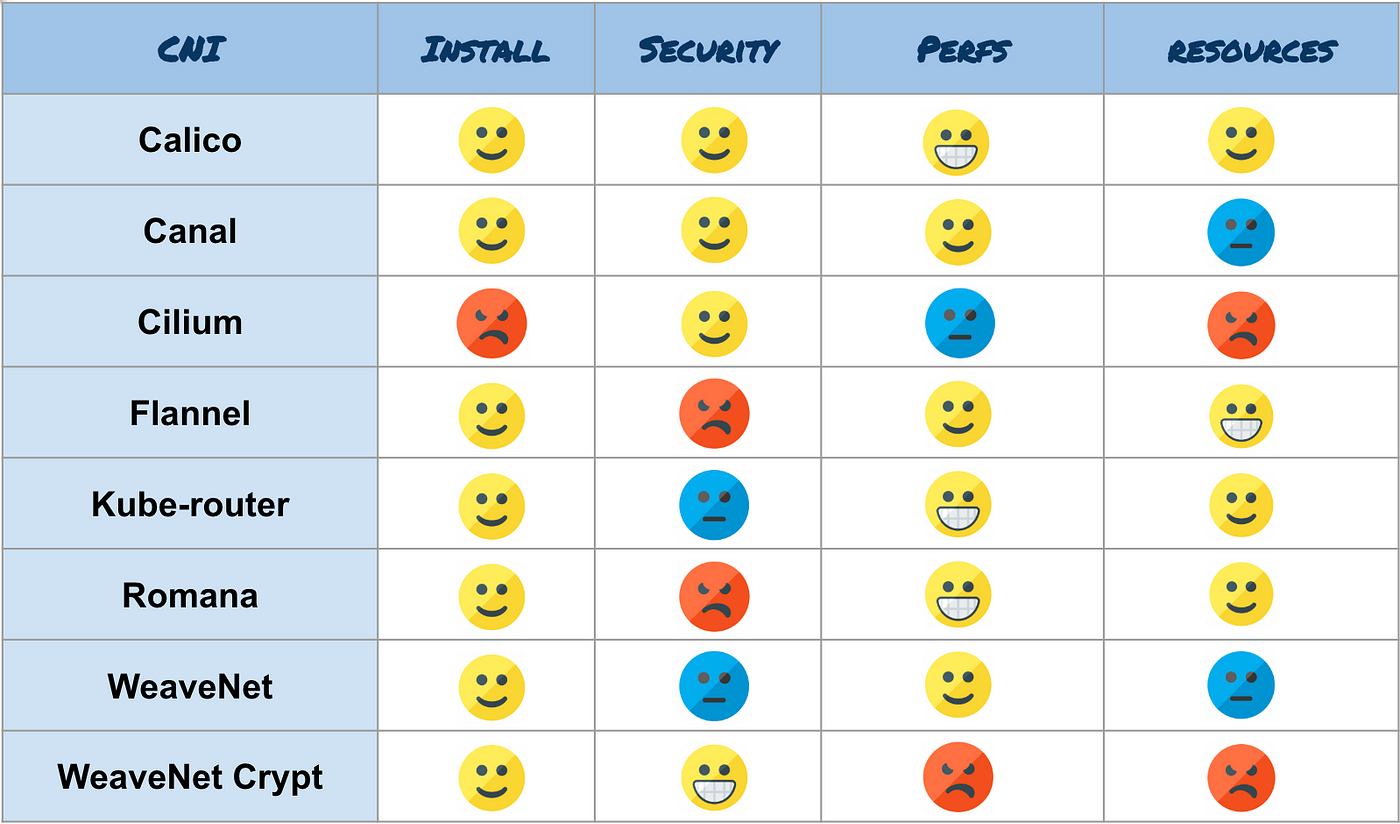

Calico für die Durchsetzung von Netzwerkrichtlinien: Calico ist für seine robuste Durchsetzung von Netzwerkrichtlinien bekannt und spielt eine entscheidende Rolle bei der Aufrechterhaltung der Anwendungssicherheit. Es bietet eine fein abgestufte Kontrolle über die Pod-Kommunikation und lässt nur autorisierten Datenverkehr zu, wodurch Sicherheitsrichtlinien durchgesetzt und der Netzwerkverkehr segmentiert wird, um unbefugten Zugriff zu verhindern. Seine Bedeutung liegt in seiner Fähigkeit, die allgemeine Sicherheit und Integrität von Netzwerkinteraktionen innerhalb einer Anwendung zu verbessern.

Flannel für einfache Overlay-Netzwerke: Flannel ist aufgrund seiner Einfachheit und Effizienz bei der Einrichtung von Overlay-Netzwerken, die Pods über Knoten hinweg verbinden, von entscheidender Bedeutung. Seine Aufgabe ist es, die Netzwerkkonfiguration in Kubernetes-Bereitstellungen zu vereinfachen, indem es Subnetzzuweisungen automatisch verwaltet. Dies reduziert die Komplexität und den betrieblichen Overhead, der mit der Netzwerkverwaltung verbunden ist, und macht es zu einem wertvollen Werkzeug für eine unkomplizierte und dennoch effektive Netzwerkkonnektivität.

Cilium für API-bewusstes Networking: Cilium ist unerlässlich, um API-bewusste Netzwerksicherheitsfilterung in Kubernetes einzuführen. Unter Verwendung von BPF filtert es den Netzwerkverkehr auf der Kernel-Ebene und versteht die Kubernetes-Labels und -Metadaten. Die Rolle von Canal ist entscheidend für die Verbesserung der Sicherheit und eine bessere Sichtbarkeit des Netzwerkverkehrs, insbesondere für Microservices, und trägt damit zu einer sichereren und transparenteren Netzwerkumgebung bei.

Canal als eine Kombination aus Flannel und Calico: Canal vereint das Beste von Flannel und Calico und bietet eine allumfassende Netzwerklösung für Kubernetes. Seine Aufgabe ist es, sowohl die Benutzerfreundlichkeit (von Flannel) als auch leistungsstarke Sicherheitsfunktionen (von Calico) zu bieten. Diese Kombination macht Canal zu einer vielseitigen Wahl, die sowohl den Bedarf an einem effizienten Netzwerk-Overlay als auch an flexiblen Netzwerkrichtlinien abdeckt.

Kube-Router für eine leichtgewichtige Lösung: Kube-Router dient als einfachere, effizientere Alternative zu Standard-Netzwerklösungen. Seine Aufgabe besteht darin, Routing-, Netzwerkrichtlinien- und Service-Proxy-Funktionen mit einem einzigen Daemon zu verwalten. Dies macht ihn zur idealen Wahl für kleinere oder ressourcenbeschränkte Umgebungen, da er eine schlanke und dennoch effektive Netzwerklösung bietet.

Bewährte Praktiken bei der Kubernetes-Vernetzung

- Verwenden Sie Netzwerkrichtlinien zur Steuerung des Datenverkehrs: Netzwerkrichtlinien sind für die Sicherung einer Kubernetes-Umgebung unerlässlich. Sie fungieren als Firewall für Pods und ermöglichen es Ihnen, festzulegen, welche Pods miteinander kommunizieren können. So können Sie beispielsweise Datenbank-Pods so einschränken, dass nur bestimmte Anwendungs-Pods auf sie zugreifen können, um die Sicherheit und Integrität Ihrer Daten zu verbessern.

- Implementieren Sie Service Mesh für komplexe Kommunikation: In einer Microservices-Architektur bietet ein Service-Mesh wie Istio oder Linkerd eine zusätzliche Ebene der Kommunikationskontrolle, Beobachtbarkeit und Zuverlässigkeit. So können Sie beispielsweise den Lastausgleich, die Authentifizierung von Service zu Service verwalten und die Kommunikation zwischen den Services über ein Service Mesh überwachen, was das Debuggen und Optimieren Ihrer Anwendungen erleichtert.

- Optimieren Sie Strategien für den Lastausgleich: Der Lastausgleich ist entscheidend für die gleichmäßige Verteilung des Datenverkehrs auf die Pods. Sie können Strategien wie Round-Robin verwenden, bei denen die Anfragen sequentiell verteilt werden, oder eine fortschrittlichere Methode wie IP-Hash, die sicherstellt, dass die Sitzung eines Benutzers durchgängig von demselben Pod bedient wird. Dies gewährleistet eine effiziente Ressourcennutzung und eine verbesserte Benutzerfreundlichkeit.

- Aktivieren Sie DNS für die Service-Erkennung: Der DNS-Dienst von Kubernetes spielt eine entscheidende Rolle bei der Service-Erkennung. Er ermöglicht es Pods, andere Pods und Dienste anhand ihres Namens zu finden, anstatt sich auf potenziell veränderliche IP-Adressen zu verlassen. So kann eine Anwendung beispielsweise einen Datenbankdienst einfach über seinen DNS-Namen finden, was die Konfiguration und die Kommunikation zwischen den Diensten vereinfacht.

- Nutzen Sie Ingress-Controller für den externen Zugriff: Wenn Sie Ihre Dienste der externen Welt zugänglich machen wollen, sind Ingress-Controller eine fortschrittlichere und flexiblere Option als NodePort- oder LoadBalancer-Dienste. Sie bieten HTTP/HTTPS-Routing, SSL-Terminierung und namensbasiertes virtuelles Hosting. Das bedeutet, dass Sie den externen Zugang zu Ihren Diensten mit einer fein abgestuften Kontrolle effizient verwalten können.

- Netzwerkaktivitäten überwachen und protokollieren: Die kontinuierliche Überwachung und Protokollierung des Netzwerkverkehrs ist für die Diagnose von Problemen und die Gewährleistung der Sicherheit unerlässlich. Tools wie Prometheus für die Überwachung und Fluentd für die Protokollierung bieten Einblicke in die Leistung und Sicherheit Ihres Netzwerks. Sie helfen Ihnen, Anomalien zu erkennen, Verkehrsmuster zu verstehen und fundierte Entscheidungen über Skalierung und Optimierung zu treffen.

- IPv6-Netzwerke für Skalierbarkeit einführen: Mit zunehmender Skalierung von Kubernetes-Clustern wird das IPv6-Netzwerk immer wichtiger. Es bietet einen größeren Adressraum und macht komplexe NAT-Konfigurationen überflüssig. Die Umstellung auf IPv6 kann Ihren Cluster zukunftssicher machen, indem Sie sicherstellen, dass Sie genügend IP-Adressen für alle Ihre Pods und Dienste haben.

Fazit

Die Vernetzung von Kubernetes ist ein zentraler Aspekt, der die dynamische und verteilte Natur von containerisierten Anwendungen unterstützt. Wenn Sie die Modelle verstehen und Netzwerkrichtlinien und -dienste effektiv implementieren, können Sie eine robuste, sichere und effiziente Umgebung für Ihren Kubernetes-Cluster gewährleisten.

Sie haben Fragen?

Wenn Sie Fragen haben, die noch nicht beantwortet sind, können Sie sich gerne an uns wenden.

Wir freuen uns auf den Kontakt mit Ihnen!

KubeOps GmbH

Hinter Stöck 17

72406 Bisingen

Germany

-

Telefon:

+49 7433 93724 90

-

Mail:

Diese E-Mail-Adresse ist vor Spambots geschützt! Zur Anzeige muss JavaScript eingeschaltet sein.